Migracja ATS 8300 do ATS 8600

Migracja ATS8300 do ATS8600, czym charakteryzują się poszczególne systemy i jak przebiega proces migracji.

Na skróty:

-

Czym charakteryzuje się ATS 8300?

-

Czym charakteryzuje się ATS 8600?

-

Architektura systemu Advisor Management ATS 8600

-

ATS8600 – interfejs użytkownika

-

Użytkownicy

-

Możliwości monitora

-

Jak działa licencjonowanie

-

Wybrano kontroler kontroli dostępu SKD – ATS1250

Migracja ATS8300 do ATS8600

Czym charakteryzuje się ATS 8300?

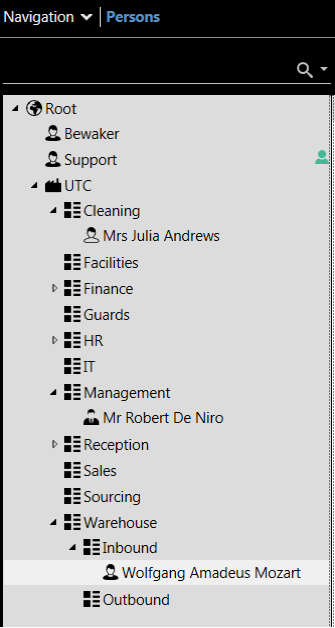

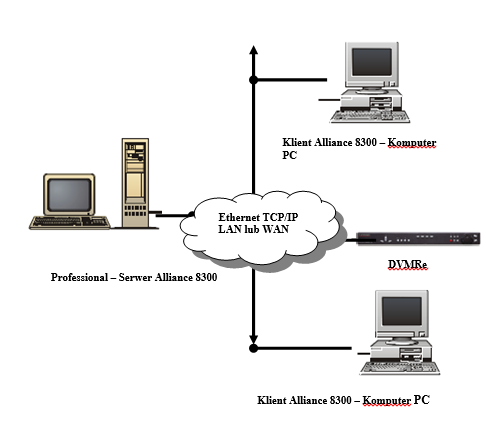

Alliance 8300 jest aplikacją zarządzającą typu klient-serwer systemu zabezpieczeń posiadająca zdolność komunikacji w sieci LAN lub WAN.

Professional – Serwer Alliance 8300Elementy serwera Professional:

Klient Alliance 8300 – Komputer PCElementy komputera-klienta:

|

|---|

Serwer Professional Alliance 8300 z dwoma zdalnymi klientami i cyfrowym rejestratorem wizyjnym

System ATS 8300 nie jest już oferowany w bieżącej sprzedaży istniejące instalacje zalecamy przebudować i dostosować do nowego systemu będącego następcą ATS 8300 czyli aplikacji Advisor Management Software ATS 8600.

Czym charakteryzuje się ATS 8600?

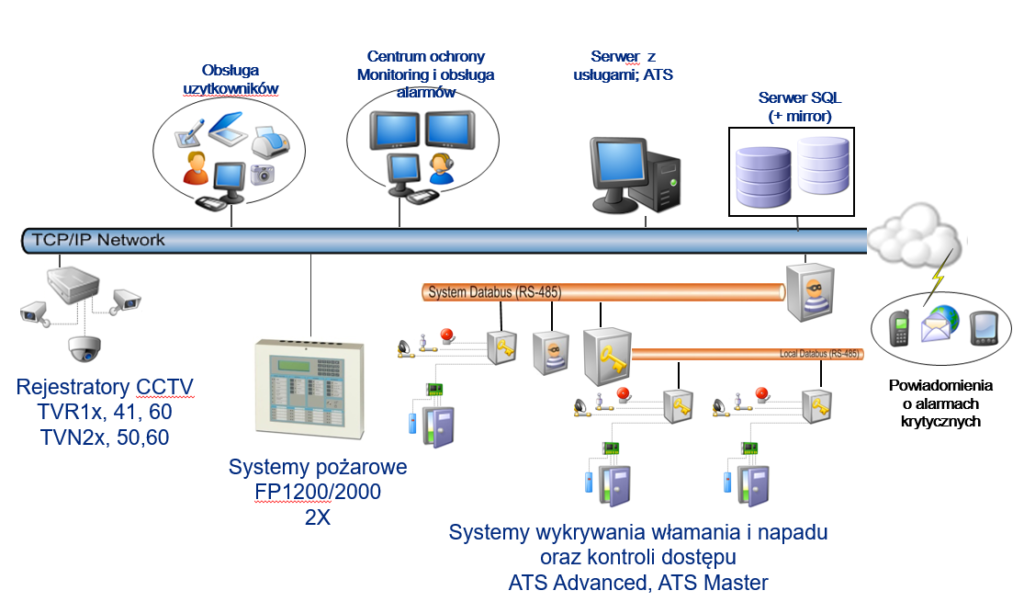

Aplikacja Advisor Management – w ofercie handlowej jako produkt o symbolu ATS8600 – jest przeznaczona do obsługi większości urządzeń produkcji UTC F&S (obecnie Carrier Company):

- central SSWiN i SKD ATS Master,

- central SSWiN i SKD Advisor Advanced,

- central SSP FP1200 i FP2000,

- central SSP rodziny 2X oraz Kilsen KFA,

- rejestratorów VSS/CCTV do kamer analogowych, kamer cyfrowych IP i hybrydowych rodziny TruVision.

ATS8600 wykorzystuje typowe rozwiązania bazodanowe. W przypadku małych i średnich systemów – instalowaną domyślnie bazę danych SQL MS SQL 2012 express edition. W większych systemach można korzystać z instalowanej na tym samym serwerze lub innej maszynie bazy MS SQL 2012 lub MS SQL 2014 Standard Edition oraz dostępnych mechanizmów i narzędzi do obsługi bazy danych. Jeżeli jest wymagane szyfrowanie komunikacji między stacją kliencką a serwerem, można to łatwo wymusić, ustawiając szyfrowanie SSL bezpiecznego protokołu połączeń sieciowych.

Aplikacja jest dostępna w kilku opcjach licencyjnych, w zależności od wymaganej liczby obsługiwanych urządzeń:- ATS8600 Starter Edition – obsługa do 2 urządzeń z każdej kategorii (centrale ATS Classic, centrale Advisor Advanced, rejestratory VSS/CCTV, centrale SSP,

- ATS8600 Business Edition – obsługa do 25 urządzeń z każdej kategorii.

Jest też możliwe elastyczne tworzenie dodatkowych licencji, np. po przekroczeniu 25 urządzeń w dowolnej kategorii.

Architektura systemu Advisor Management ATS 8600

Na czym polega Migracja ATS8300 do ATS8600?

ATS8600 posiada wbudowane narzędzia wczytywania konfiguracji sprzętowej.

Migracja ATS8300 do ATS8600 polega zatem na przeniesieniu listy użytkowników poprzez export/import bazy do plików zewnętrznych. Pozostałe operacje należy wykonać od nowa, zwłaszcza strukturę użytkowników i strukturę uprawnień, wizualizację, akcje automatyczne, scenariusze obsługi zdarzeń, środowisko operatorów itp.

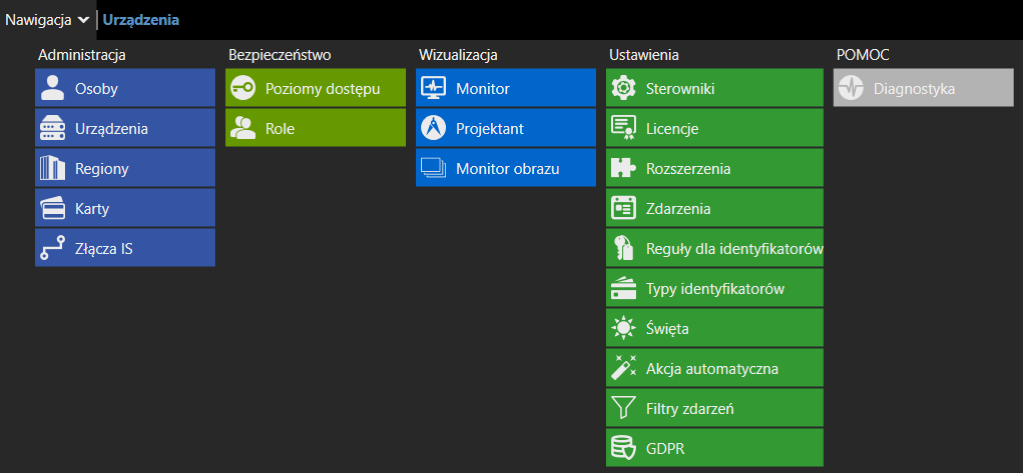

ATS8600 –GUI

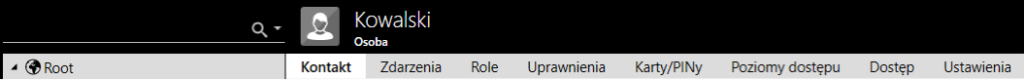

|

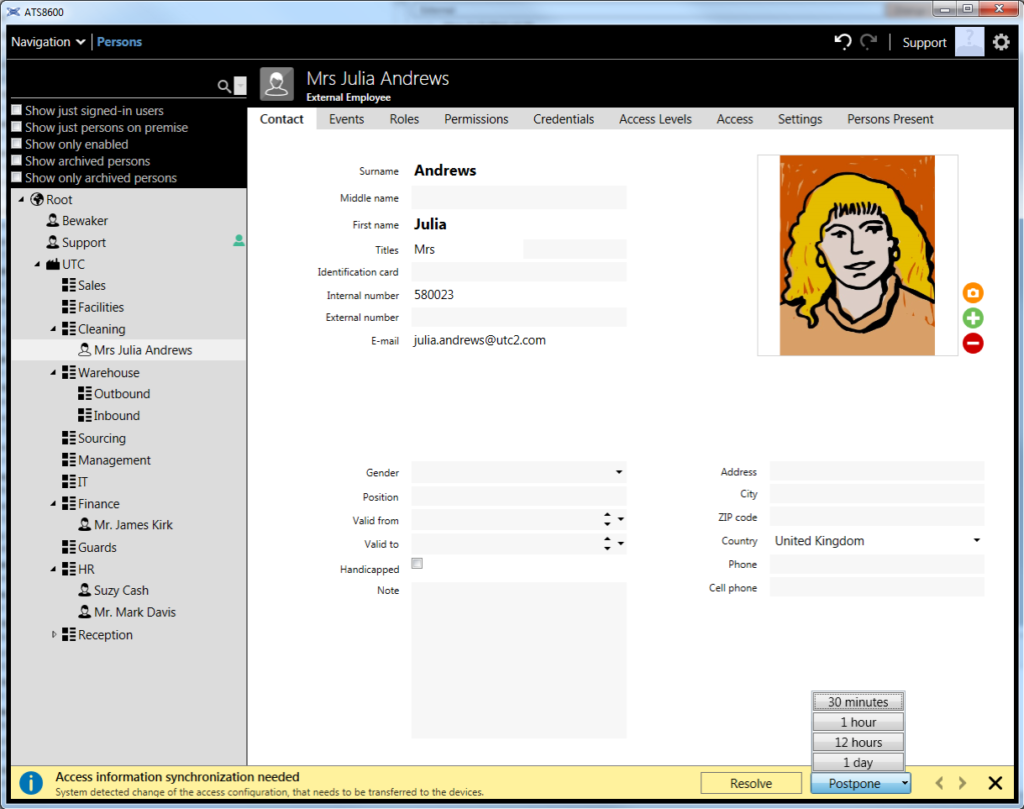

Aplikacja ATS8600 jest stale rozwijana i usprawniana. Obok widoczny nowoczesny interfejs aplikacji. Interfejs jest przejrzysty, intuicyjny w obsłudze i przyjazny dla użytkownika. Aplikacja pracuje w języku polskim lub innym (na zdjęciu język angielski). |

|

|---|

Nawigacja służy do wygodnego poruszania się po aplikacji i przełączania pomiędzy różnymi lokalizacjami programu.

ATS8600 –interfejs użytkownika

Architektura

- Nawigacja menu służące do poruszania się po programie

- Zakładki dostarczają różnych elementów lub właściwości dotyczących węzła

- Węzeł jest jednym obiektem w strukturze (np. jedna osoba lub jeden dział lub jedno urządzenie)

- Lista obiektów typu „drzewo” przedstawia informacje w strukturze hierarchicznej (osoby, urządzenia, regiony), w której powiązane ze sobą pozycje łączą wzajemne relacje:

- Obiekt nadrzędny: obiekt zawierający 1 lub więcej elementów

- Obiekt podrzędny: obiekt, który jest zawarty w obiekcie (lub należy do) obiektu nadrzędnego

- Obiekt podrzędny może być także obiektem nadrzędnym dla elementów znajdujących się pod nim

- Pasek powiadomień wyświetla się automatycznie, aby pomóc w podjęciu błyskawicznych akcji, np. informowanie o konieczności wysłania danych do paneli czy też obsługi zdarzenia alarmowego

Użytkownicy

Osoby, regiony i urządzenia są przedstawione w uporządkowanej liście o hierarchicznej strukturze drzewa. Rozwiązanie tego typu ułatwia przegląd najbardziej złożonych struktur i zarządzanie nimi.

Osoby- Użytkownicy aplikacji

- Użytkownicy systemu

- Architektura sprzętowa

- Logiczne uporządkowanie obiektu

W aplikacji nie znajdziemy klawisza odpowiedzialnego za zapisanie wyedytowanych danych. Dane są na bieżąco zapisywane do bazy danych, wynika to z faktu, że na wspólnej bazie danych może pracować wielu użytkowników. W przypadku pomyłki możemy użyć klawiszy cofnij / ponów.

Filtracja ułatwia wyszukiwanie i zmniejsza liczbę pozycji na długich listach

- Pozwala na wyszukiwanie we wszystkich polach, wystarczy wpisać (część) wartości do filtrowania

- Wielkość liter nie ma znaczenia

- Aby filtrować na określonym polu, wprowadź: [nazwa pola]:wartość

- Jeśli wartość lub nazwa pola zawiera białe znaki lub znaki interpunkcyjne użyj cudzysłowów

- Przykład „kod pocztowy”: „1234 ABC”.

- Łączenie różnych pól: „kod pocztowy”:”1234 ABC” „e-mail”: utc

Możliwości monitora

- Podgląd i obsługa zdarzeń oraz alarmów

- Wyświetlanie informacji o zdarzeniu

- Obserwacja bieżącej sytuacji na obiekcie

- Sterowanie urządzeniami

- Lokalizowanie alarmów

- Powiadomienia dźwiękowe

Jak działa licencjonowanie

- Pozwala na aktywację komunikacji z licencjonowanym urządzeniem

- Każde urządzenie (sterownik –aktywne połączenie) wymaga licencji

- W systemie telewizji przemysłowej każdy kamera rejestrator wymaga licencji

- W systemie sygnalizacji pożaru SSP, każdy węzeł wymaga licencji (centrala i repetytor)

- Nie jest wymagana licencja na konfigurację struktur urządzeń, osób, poziomów dostępu itp.

- Nie jest wymagana licencja na stacje klienckie

- Licencje ATS8600 i ATS8610 obejmują maksymalnie po 2 lub 25 urządzeń różnych typów

Po wybraniu z nawigacji pozycji urządzenia, przełączymy się na widok pozwalający zarządzać strukturą sprzętową naszego systemu.

Wybrano kontroler kontroli dostępu SKD – ATS1250 |

|

|---|

Osoby w systemie ATS8600 opisujemy w zakładce „Dane osobowe” poprzez:

- Imię

- Nazwisko

- Numer wewnętrzny

- Zdjęcie

- Identyfikator w systemie

- Karta

- Kod PIN

- Prawa dostępu

- Definiujemy możliwość poruszania się po obiekcie

- Role

- Definiujemy prawa dostępu do aplikacji ATS8600

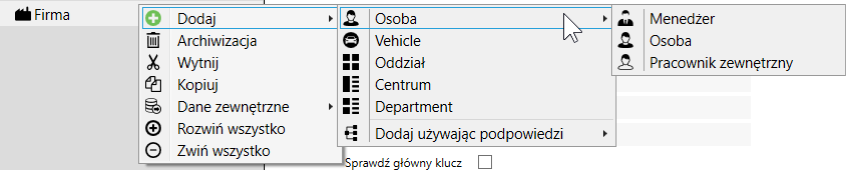

Funkcje osób w systemie ATS8600:

- Różnice w osobach:

- Poziom dostępu

- Role

- Ikona:

- Menedżer(wyświetlany jest na początku listy)

- Osoba (wyświetlany jest zaraz za menedżerem)

- Pracownik zewnętrzny (wyświetlany jest na końcu)

- Określa prawa dla użytkowników związane z obszarami, dostępem do drzwi i pięter w obiekcie (fizyczne prawa dostępu)

- Osoby w poziomach można dodawać indywidualnie

- Może zawierać harmonogramy

Rola

- Role definiują uprawnienia dla użytkownika aplikacji ATS8600

- Zawiera uprawnienia do menu, urządzeń, poziomów dostępu, użytkowników itp.

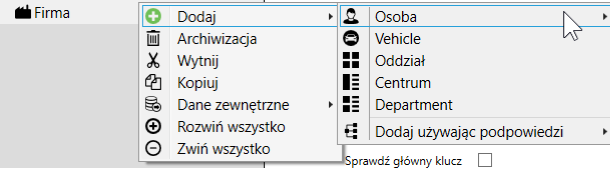

Struktura drzewa grupuje osoby wg przynależności organizacyjnej

- Najwyższym węzłem jest Root (nazwa domyślna, można zmienić)

- Podległe mu są firmy (minimum jedna jest wymagana)

- Osoby są przypisane do jednostek organizacyjnych:

- Firma: najwyższy poziom

- Oddział: poziom podrzędny firmy

- Centrum: poziom podrzędny firmy lub oddziału

- Departament: poziom podrzędny firmy, oddziału lub centrum

Struktura hierarchiczna

|

|---|

Zakładki:

- Kontakt–podstawowe informacje: dane osobowe, dane adresowe, zdjęcie

- Zdarzenia–lista zdarzeń dotyczących wskazanej osoby

- Role–zbiór uprawnień operatora ATS8600

- Uprawnienia–określają dostępne dla operatora funkcje ATS8600

- Karty/PINy–lista wydanych identyfikatorów oraz login i hasło operatora

- Poziomy dostępu–przypisane osobie poziomy dostępu

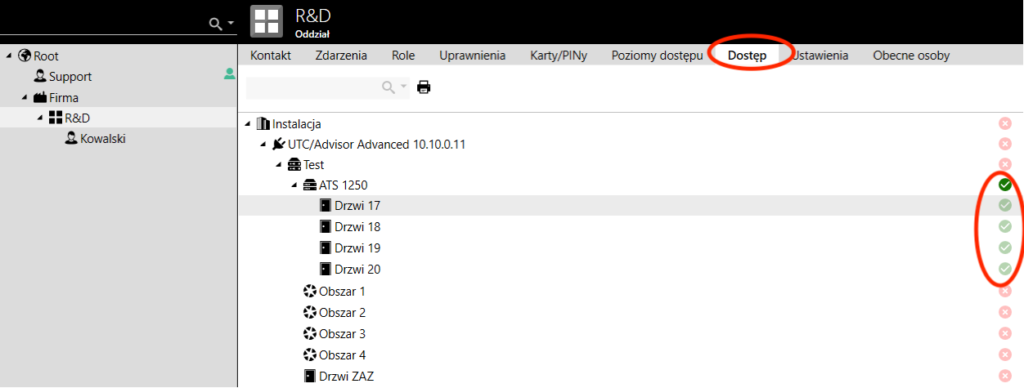

- Dostęp-prawa dostępu do poszczególnych drzwi i obszarów

- Ustawienia–preferencje operatora programu np. język aplikacji

Dodawanie nowej osoby

Dodawanie nowej osoby

- Kliknąć prawym klawiszem myszki na wybraną jednostkę organizacyjną

- Wybrać „Dodaj” > „Osoba”

- Menedżer

- Osoba

- Pracownik zewnętrzny

- Uzupełnić dane

- Wymagane pola zaznaczone na czerwono

- Dodać zdjęcie (import fotografii) obsługiwane formaty png, jpg i png

- Nadać uprawnienia

- Dodać identyfikatory

Importowanie osób

- Dodawanie użytkowników do systemu przy użyciu importu jest bardzo pomocnym narzędziem

- W przypadku dodawania dużej ilości osób odpowiedni plik w formacie *.csv możemy sami przygotować / sformatować

- Importowanie często pomaga przy migracji z systemów Titan lub Alliance

- Do wyeksportowania użytkowników wraz z kartami z programu Titan służy aplikacja Titan2CsvExport, a z programu AllianceAtsToAdvisorManagment

- Z programu ATS8500 również możemy wyeksportować plik *.csv z danymi użytkowników

- Kody PIN nie można zaimportować, ponieważ w pliku *.csv stałyby się one jawne

- Plik w formacie *.csv pozwala na dowolne edytowanie danych przed importem (np. możemy dodać użytkownikom numery wewnętrzne lub uzupełnić dane osobowe)

Prosta metoda przydzielania dostępu

Z nawigacji wybieramy „Osoby”:

- Wybieramy węzeł nadrzędny

- Przechodzimy do zakładki „Dostęp”

- Nadajemy odpowiednie prawa dostępu

- Prawa dostępu są dziedziczone do węzłów podrzędnych (na rysunku niżej, prawa dostępu nadano w kontrolerze drzwi, zatem każde drzwi odziedziczyły dostęp)

|

|

|---|

Istnieją dwie metody przydzielania praw dostępu:

- Prosta: dostęp przez 24 godziny na dobę

- Zaawansowana: dostęp w oparciu o „poziomy dostępu” na podstawie harmonogramów, wprowadza porządek, idealny dla złożonych projektów, zaleca się stosowanie tej metody

Z nawigacji wybieramy „Poziomy dostępu”:

- Poziomy dostępu pozwalają na szczegółową konfiguracje poziomu użytkownika (można to porównać do ustawień grupy alarmowej w systemie Master lub grupy użytkownika w systemie Advanced)

- Ikoną (+) tworzymy nowy poziom dostępu, a z kolei ikoną (-) usuwamy istniejący

- Żeby ułatwić sobie konfiguracje, klikając prawym przyciskiem myszy, możemy wybrać opcje zduplikowania poziomu dostępu

|

|

|---|

Zarządzanie i obsługa alarmów:

- Skuteczne monitorowanie alarmów

- Szybkie zdefiniowanie miejsce wystąpienia zdarzenia

- Obsługa wielu zdarzeń (kolejkowanie)

- Potwierdzanie zdarzeń i kasowanie alarmów

- Przegląd powiązanych wydarzeń, na żywo lub w historii

- Szybka i skuteczna reakcja

- Informacje o forsowaniu drzwi / zbyt długo otwartych drzwiach

- Do prawidłowego lokalizowania alarmów jest niezbędne skonfigurowanie:

- Regionów

- Przypisania urządzeń do regionów

W monitorze alarmów, karty regionów, zdarzeń i alarmów można odpiąć od ekranu głównego i rozmieścić je na wielu monitorach. Dzięki temu zyskujemy więcej przestrzeni, a mapa z wizualizacją obiektu może stać się bardzo duża, obsługa systemu prostsza i wygodniejsza.

Uniwersalność aplikacji polega na tym między innymi, że zdarzenia odnajdziemy nie tylko w monitorze ale zarówno w urządzeniach, regionach czy osobach. Specjalna ikona pozwoli na podejrzenie zdarzeń z węzła bieżącego lub bieżącego wraz z podrzędnymi mu węzłami.

|

|

|---|

Kontrolowanie urządzeń

- Wybierz urządzenie z mapy

- Kliknij przyciskiem myszy, aby z menu kontekstowego wybrać dostępne polecenia

- Węzłom nadrzędnym polecenia również mogą być wydawane

|

|

|---|

Firma KARO Karlicki Sp. z o.o. oferuje Państwu swoją pomoc w przeprowadzeniu migracji z ATS 8300 do ATS 8600, począwszy od wstępnej analizy sytuacji, poprzez rekonesans na obiekcie i poprowadzenie sprawnie migracji do nowego systemu. W razie pytań zachęcamy do kontaktu.

Nasi pracownicy dysponują zarówno odpowiednią wiedzą jak i wymaganymi uprawnieniami.

Zapraszamy do współpracy.